Кибератаки 2022-2023: обзор крупнейших инцидентов, и что нас ждет в 2024 году

В мире высоких технологий растет не только объем возможностей, но и угрозы, которые могут разрушить цифровую жизнь и приватность, принести убытки на миллионы долларов и разрушить бизнес, который вы создавали годами.

Мы рассмотрим крупнейшие кибератаки за 2022 и 2023 годы, угрозы, их динамику за последние годы, прогнозы на 2024 год и предложим решения по защите вашей цифровой жизни и бизнеса.

Крупнейшие кибер-инциденты 2022 и 2023 годов

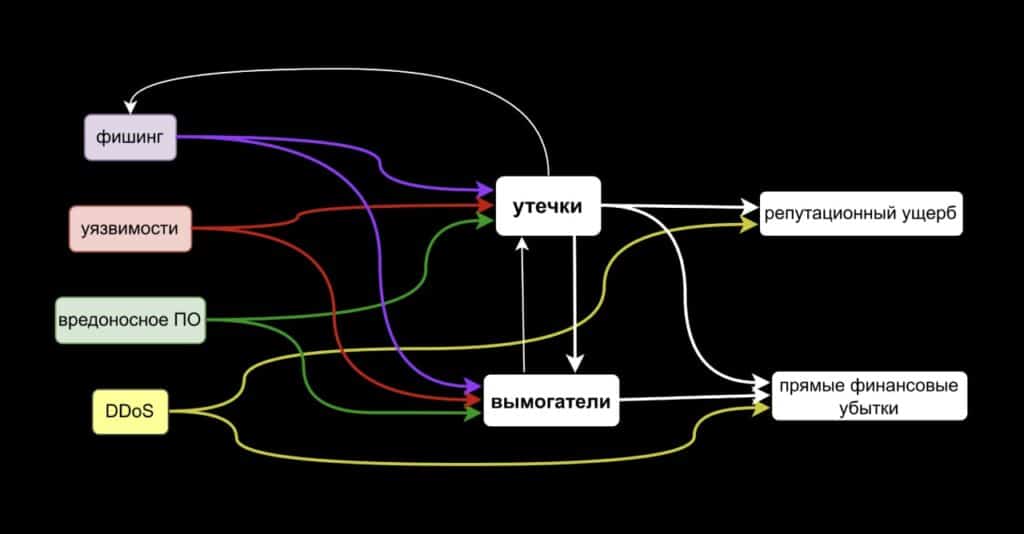

Количество кибератак и киберпреступников по всему миру активно растет. Они кооперируются, создают крупные преступные корпорации, адаптируются к новым изменениям, ищут новые возможности и используют все более сложные модели атак. Как и несколько последних лет подряд, из всех киберинцидентов чаще всего случаются атаки приложений-вымогателей (программ-вымогателей) и несанкционированный доступ к данным — утечки данных.

В то же время, эти и другие инциденты связаны между собой в своеобразные технологические процессы и жизненные циклы. Например, киберпреступники используют утечки данных для последующих атак, в частности, атак программ-вымогателей, а их владельцы, в свою очередь, направляют средства на финансирование шпионских и других вредоносных приложений, ботнетов и атак других видов.

За 2022 и 2023 годы произошли поразительные по своему масштабу киберпреступления, которые стоили компаниям и странам миллиарды долларов. Мы собрали информацию о самых убыточных кибератаках за 2022 и 2023 годы.

Крупнейшие жертвы кибератак за 2022 и 2023 годы

| Жертва кибератаки | Последствия |

| 2022 год | |

| Коста-Рика | убытки составляют 1,3 млрд долларов США (30 миллионов USD в день за полтора месяца) |

| Axie Infinity (Ronin Network) | похищено 600 миллионов долларов США |

| Binance | похищено 570 миллионов долларов США |

| Wormhole token bridge | похищено 321 миллион долларов США |

| Common Spirit Health | убытки составляют 160 миллионов долларов США |

| Medibank | убытки компании за 2022 и 2023 годы составляют 46,4 миллиона долларов США, и прогнозируемые убытки будут достигать 80 миллионов долларов США |

| Neopet | похищена личная информация 69 миллионов человек |

| похищена личная информация о 5,4 миллиона пользователей | |

| Advocate Aurora Health | похищена личная информация 3 миллионов пациентов |

| Optus | раскрыты идентификационные номера 2,1 миллиона клиентов |

| Красный Крест | похищена личная информация о 515 тысячах человек, включая их локацию |

| Министерство национальной обороны Португалии | похищены конфиденциальные документы НАТО |

| Сайты аэропортов | взломаны сайты 23 аэропортов США, Японии, Эстонии и Литвы |

| 2023 год | |

| MOVEit | от утечки информации пострадало 2393 организации и ориентировочно от 69 до 73,8 миллиона человек |

| DarkBeam | похищено более 3,8 миллиарда электронных ящиков пользователей с паролями |

| 23andMe | похищены потенциально миллионы наборов данных ДНК (точное количество не определено) |

| Johnson Controls International | похищено более 27 ТБ корпоративных данных и зашифрованы виртуальные машины компании VMWare ESXi |

| Barts Health NHS Data Breach | утечка 7 ТБ данных |

| Tampa General Hospital | похищены медицинские данные 1,2 миллиона пациентов |

Кто и как именно больше всего страдает от киберпреступников?

Больше всего пострадали отрасли финансов, здравоохранения, ИТ и промышленность государственного сектора.

2023 год становится еще одним рекордным годом для программ-вымогателей. Их обнародованное количество выросло на 49% по сравнению с 2022 годом. В то же время, неизвестно, сколько существует нераскрытых атак или тех, которые по определенным причинам не разглашаются.

Также в этом году зафиксировано большое количество атак, целью которых было похищение данных.

Атаки приложений-вымогателей

Индустрия программ-вымогателей остается одной из самых главных угроз для организаций во всем мире. Ведь не только утечка данных, их восстановление, долговременная борьба с последствиями (выплаты, судебные иски, репутация и т.д.) приносят убытки, но и выплата выкупа владельцам приложений-вымогателей. Злоумышленники выбирают компании с большими объемами критически важных данных, ведь есть большая вероятность того, что они заплатят выкуп во избежание утечки или потери данных и с целью неразглашения, чтобы не запятнать репутацию.

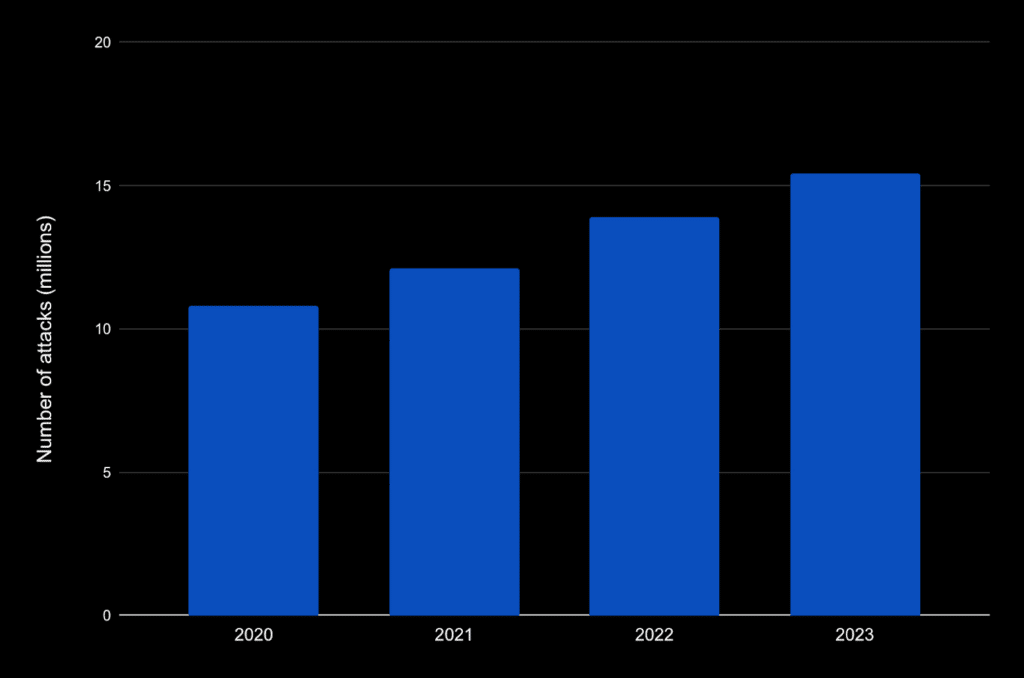

В последние годы растет количество атак, а также организованных групп преступников, что прямо влияет на число киберпреступлений.

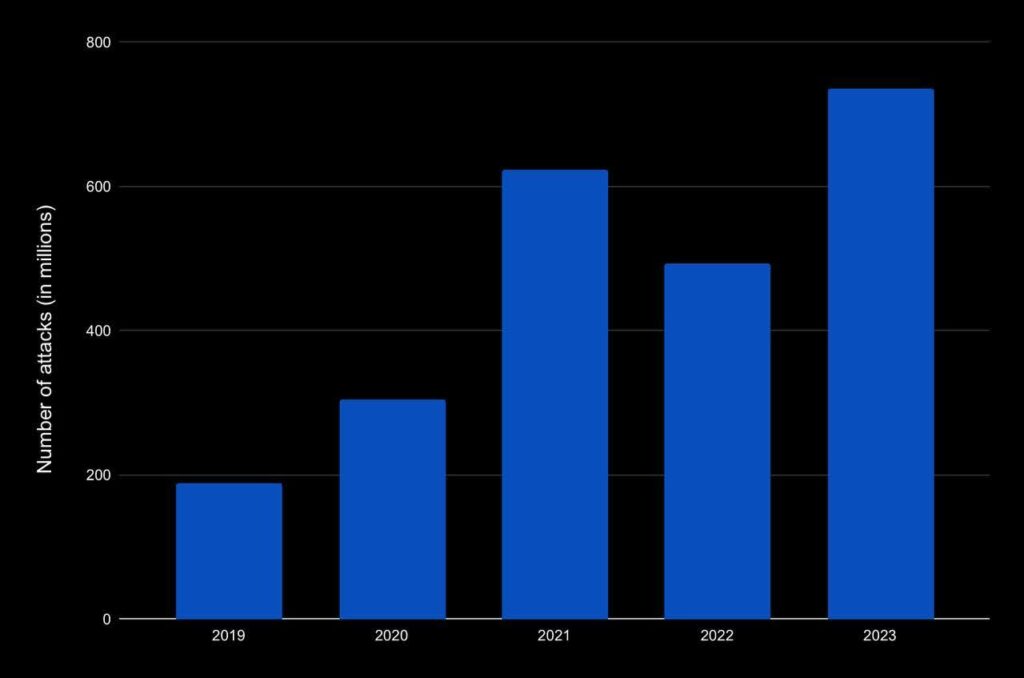

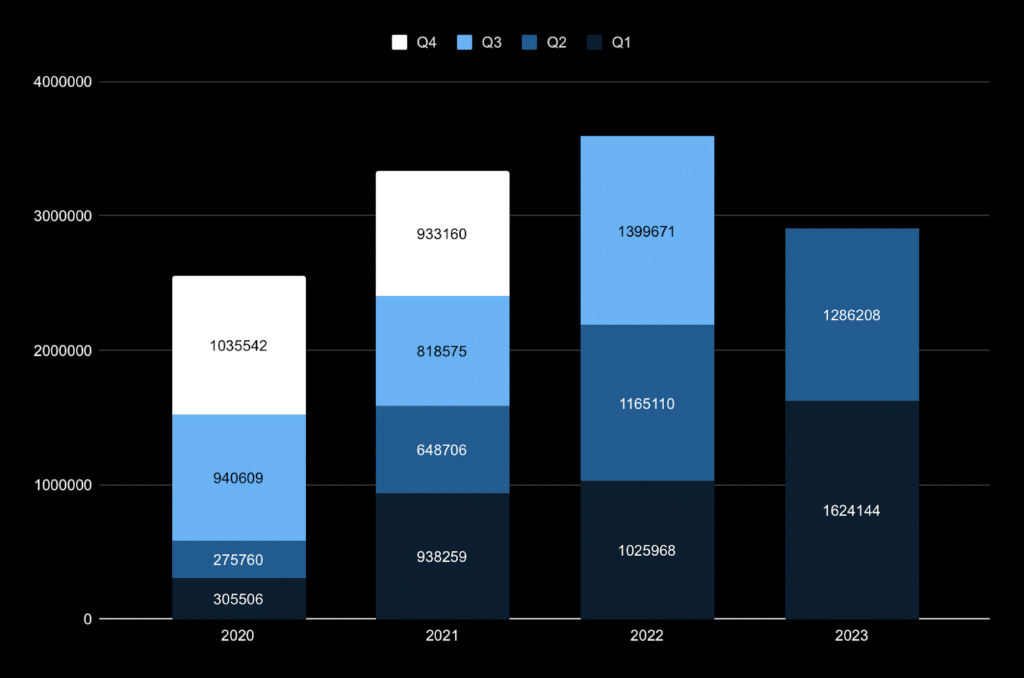

Согласно статистическим данным, мы видим резкое увеличение кибератак программ-вымогателей с 2020 года. Наибольший показатель — именно в текущем году, даже без учета 4-го квартала. Поэтому прогнозируемое количество атак до конца 2023 года составит более 800 млн.

Количество атак программ-вымогателей за 2019-2023 годы

В этом году правоохранительные органы значительно активнее ведут борьбу с киберпреступниками, но, к сожалению, это не помешало и не помешает этой индустрии активно развиваться, создавать новые группы и совершать все больше атак с требованием выкупа.

В 2020 и 2021 году общая сумма полученных выкупов значительно выросла и достигла 766 миллионов долларов США, однако в 2022 году отметка опустилась до 457 млн. Почему так?

За те же 2020 и 2021 годы организации понесли значительные потери, поэтому возникла необходимость защитить свою деятельность, потому что вполне понятно, что атаки будут продолжаться и увеличиваться. Ряд мер, которые помогли организациям бороться с атаками и избежать ущерба:

- Создание и восстановление резервных копий данных.

- Киберстрахование.

- Усиленные меры кибербезопасности.

- Активизация работы киберполиции.

В первом полугодии 2023 года сумма полученных выкупов составляет 449 млн. Резервное копирование данных в 2022 и 2023 году стало самым распространенным подходом для хранения данных и избежания выплат вымогателям. Этот метод использовали 70% организаций, сообщивших об атаке.

А как насчет тех организаций, которые заплатили выкуп?

Обычно им возвращают контроль над данными. Лишь 1% жертв не получили доступ к своей информации. Это свидетельствует о преимущественно стратегическом мышлении преступников, которые планируют продолжать свой нелегальный бизнес, поэтому вынуждены придерживаться обещаний.

Сколько времени длится восстановление данных, и какова его стоимость?

Чаще всего требуется до одной недели, чтобы восстановить данные. Это не зависит от метода их возврата (выкуп или восстановление из резервной копии, если она есть). В среднем 40% организаций восстанавливают данные за это время, 30% организаций — до одного месяца, а 18% организаций требуется 1-3 месяца.

Средняя стоимость восстановления для крупной организации без учета выкупов в 2021 году составила 1,85 млн долларов США, в 2022 году она была 1,4 млн, а стоимость в 2023 году составит около 1,82 млн. Эти суммы показывают стоимость простоя, в том числе, заработные платы, потерянный доход и прочее.

Программное обеспечение-вымогатель как услуга (RaaS)

Почему так растет и будет расти количество атак и организованных групп? Ответ очень прост — преступники не только атакуют, но и совершенствуют этот бизнес. В данном случае — Ransomware as a Service (RaaS). Эта бизнес-модель существует уже более десяти лет.

Как это работает?

Хакеры разрабатывают модели атак программ-вымогателей и продают их аффилированным лицам, которые используют эти модели для реальных атак. В случае оплаты выкупа аффилированному лицу, хакер-разработчик получает за обслуживание определенный процент от каждого выкупа.

Именно поэтому количество крупных групп авторов программ-вымогателей резко увеличивается:

- 2021 — 19 групп;

- 2022 — 31 группа;

- 2023 — 48 групп.

Также вымогатели постоянно ищут новые и удобные возможности для атак. За последние годы самыми частыми каналами атак программ-вымогателей были:

- Использованные уязвимости.

- Скомпрометированные учетные данные (утечки).

- Электронные письма (фишинг).

Какие отрасли являются наибольшими жертвами приложений-вымогателей?

В 2022 и 2023 годах наиболее привлекательными для вымогателей были отрасли образования, строительства, производства, логистики, недвижимости и государственные учреждения. Поэтому вполне вероятно, что эти отрасли больше всего будут страдать от вымогателей и в 2024 году.

Итак, в последующие годы целевыми отраслями для программ-вымогателей будут отрасли с конфиденциальными данными, а также организации со слабым уровнем защиты. Самая эффективная защита всех времен от кибер-вымогательства — это резервирование всех важных данных. Ознакомьтесь с нашим решением межконтинентального резервирования в реальном времени и закажите бесплатную консультацию.

Утечки данных

Утечка информации имеет пагубное влияние на бизнес не только из-за финансовых потерь, но и из-за репутации. Организации несут репутационные убытки и сталкиваются с правовыми последствиями. Поэтому наиболее серьезной проблемой после атаки является продолжительность и масштаб последствий, что достаточно сложно определить.

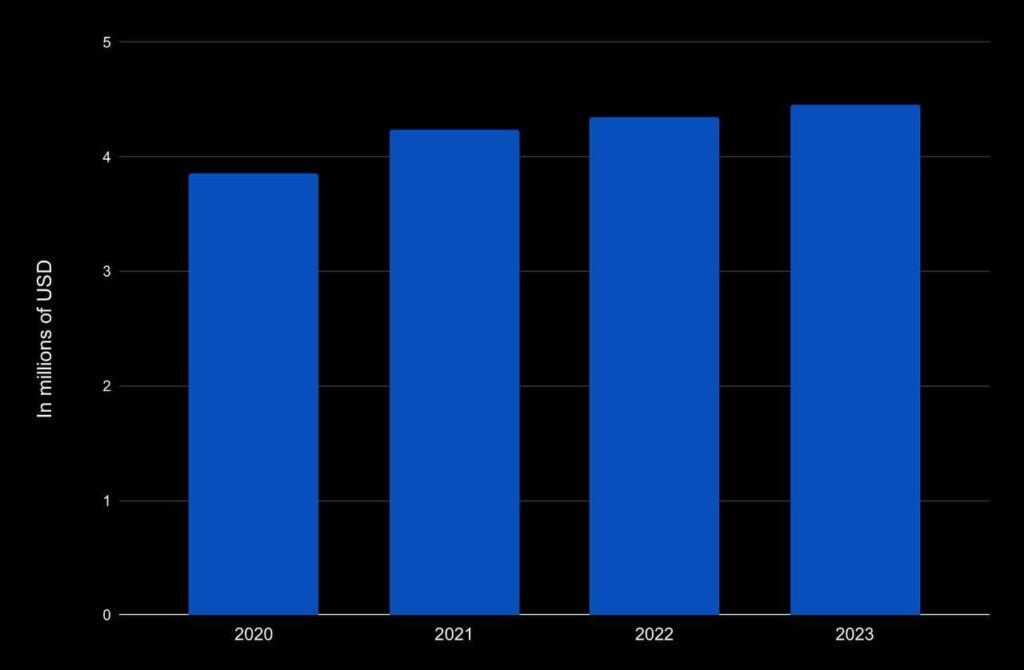

Согласно данным компании IBM, средняя стоимость утечки данных достигла максимума в 2023 году и составляет 4,45 млн долларов. По сравнению с 2022 годом, когда стоимость утечки была 4,35 млн долларов США, показатель увеличился на 2,3%.

Средняя стоимость ущерба от утечки данных

Будет ли расти количество и стоимость утечек данных в 2024 году?

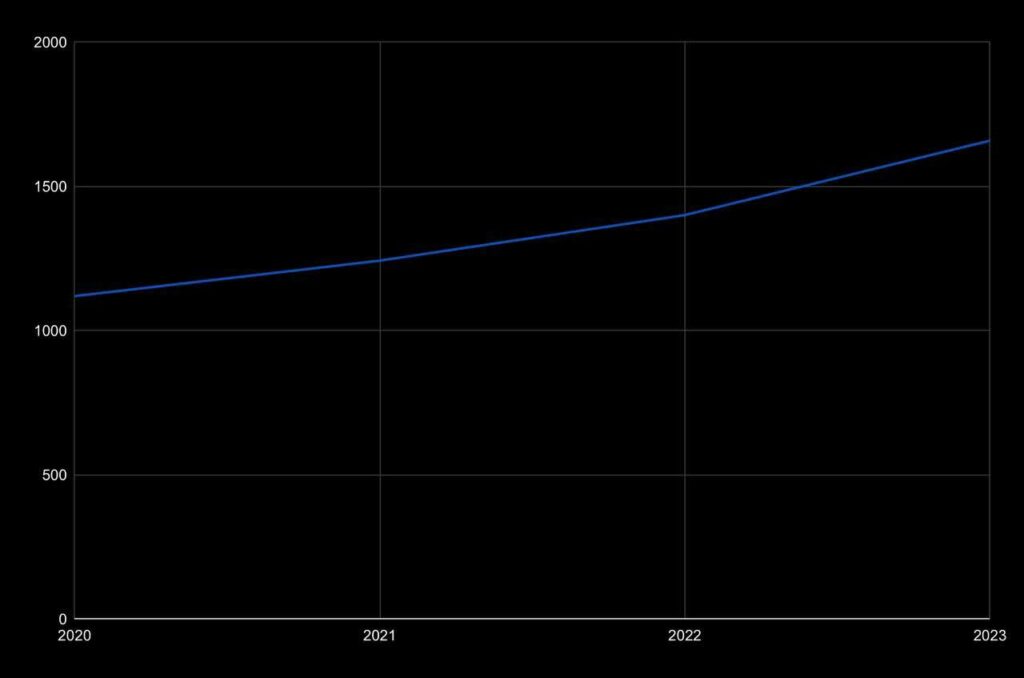

У нас есть основания полагать, что количество и ущерб от утечек данных будет расти и в дальнейшем. Анализируя статистические данные в последние годы, мы видим, что стоимость утечки информации растет. С 2020 года рост составляет 15,3%. Также растет и количество крупных атак. В 2020 их насчитывалось 1120, а уже в 2023 — 1659. Конечно, увеличение количества утечек влияет и на размер убытков от них.

Количество атак с крупными утечками данных за 2020-2023 годы

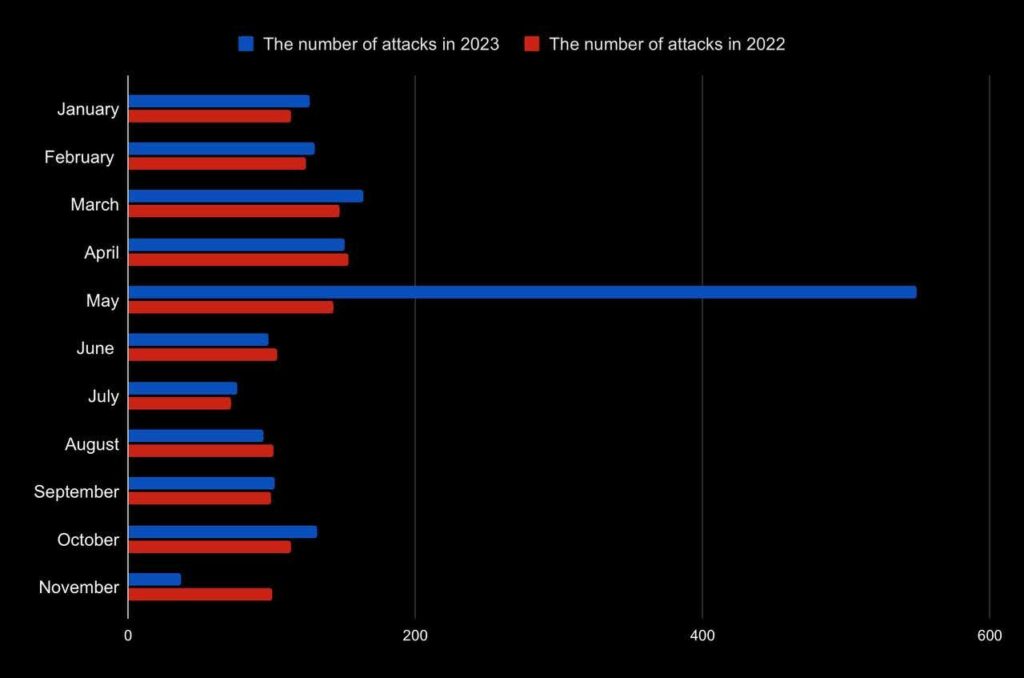

Количество атак с крупными утечками данных 2022 и 2023 годов

Количество атак выросло до 1659 по состоянию на конец ноября. По сравнению с 2022 годом это на 10% больше. 2023 год поразил количеством майских атак с утечкой данных, что прямо повлияло на резкую динамику, однако в целом количество атак растет плавно.

Стоит отметить, что эти диаграммы составлены на основе только известных утечек данных, ведь многие компании не разглашают такую информацию.

Отрасли и страны, которые больше всего пострадали от утечек данных

Отрасль здравоохранения стала наиболее уязвимой. С 2020 года убытки от утечек данных выросли на 53,3%, а средний ущерб от утечек достиг 10,93 миллиона долларов США.

Следующими наиболее привлекательными для данного вида атак являются финансовая, фармацевтическая и энергетическая отрасли.

В 2022 и 2023 годах преступники чаще всего атаковали США и страны Ближнего Востока. Уменьшилось количество атак на Канаду, Германию и Великобританию, однако они все еще остаются в пятерке жертв-лидеров утечки данных.

Продолжительность и методы обнаружения утечек данных

Особенностью утечек данных является их долговременная незаметность, если целью атаки не является выкуп. После обнаружения утечки данных требуется время на полное или частичное устранение нарушения. В 2023 году в среднем нужно было 204 дня для обнаружения и 73 дня для устранения нарушения, в 2022 году, соответственно, — 207 и 70 дней, а в 2021 году — 212 и 75 дней.

Как обнаружить утечку данных?

Существует три варианта обнаружения несанкционированного доступа к данным:

- Средства и сервисы безопасности организации и её поставщиков услуг безопасности.

- Правоохранительные органы и независимые исследователи безопасности.

- Сами злоумышленники (с целью выкупа).

К сожалению, по состоянию на 2023 год только 33% утечек данных обнаруживаются первым способом. Организациям, независимо от вида и сферы деятельности, структуры и т.д., стоит позаботиться о своей безопасности в последующие годы, ведь растет количество злоумышленников, увеличивается частота и виды киберпреступлений. Предупреждение возможных атак — это очень важная и сложная задача, с которой мы поможем вам справиться. Первый шаг прост — проконсультироваться с нами.

Распространенные виды кибератак

Киберпреступники используют различные методы для получения несанкционированного доступа к государственным, общественным и корпоративным сетям и системам, для похищения учетных данных пользователей и другой конфиденциальной информации, блокирования процессов и других инцидентов. В последние годы распространены следующие виды кибератак:

- Фишинговые атаки.

- Атаки вредоносным программным обеспечением (ПО).

- Использование уязвимостей.

- DDoS-атаки.

Эта классификация в определенной степени является условной, так как, например, некоторые атаки вредоносным ПО комбинируются с фишингом или использованием уязвимостей. Рассмотрим эти виды атак подробнее.

Фишинговые атаки

Фишинг много лет и до сих пор является наиболее распространенной формой киберпреступлений. По состоянию на 2023 год ежедневно отправляется 3,4 миллиарда фишинговых электронных писем с электронных ящиков, доступ к которым злоумышленники часто получают в результате предыдущих кибератак с утечкой данных. При этом, например, Google блокирует около 100 миллионов фишинговых писем в день. В то же время, ежедневно в сети появляется 200 тысяч фишинговых сайтов.

Интересным фактом является то, что 43% работников не учитывают меры кибербезопасности во время работы. Особенно новые работники и те, чья работа заключается в постоянном контакте по электронной почте и в обработке большого объема информации.

Часто фишинг маскируется под корпоративные, деловые, финансовые письма и письма Microsoft. С 2021 года идеальной платформой для фишинговых атак является Linkedin (52% выявленных атак), опережая Facebook (20%) и Twitter (9%).

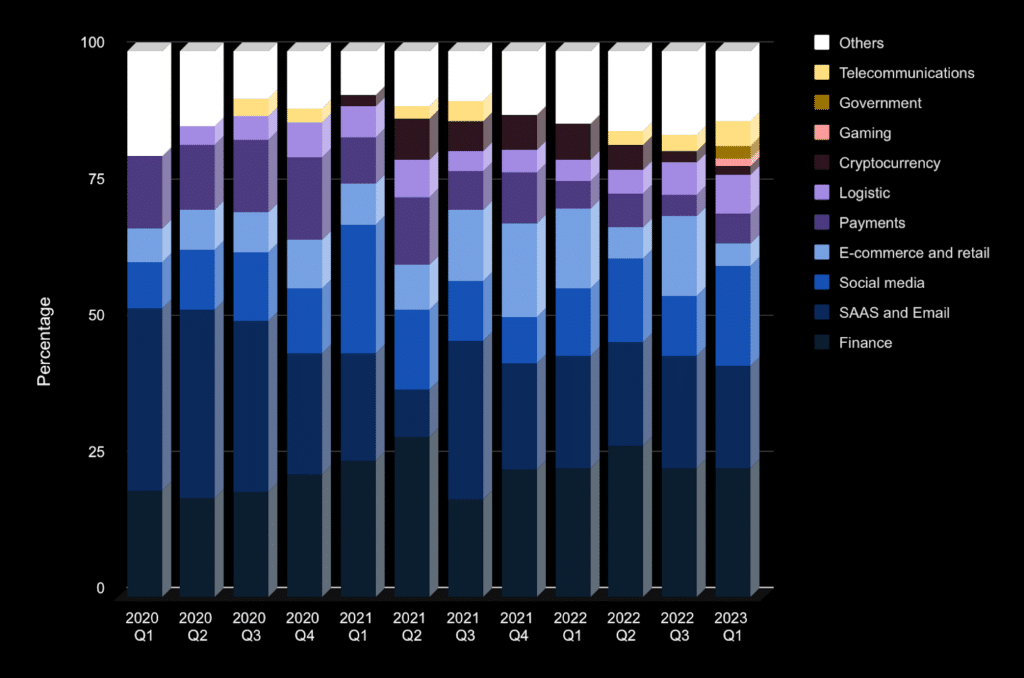

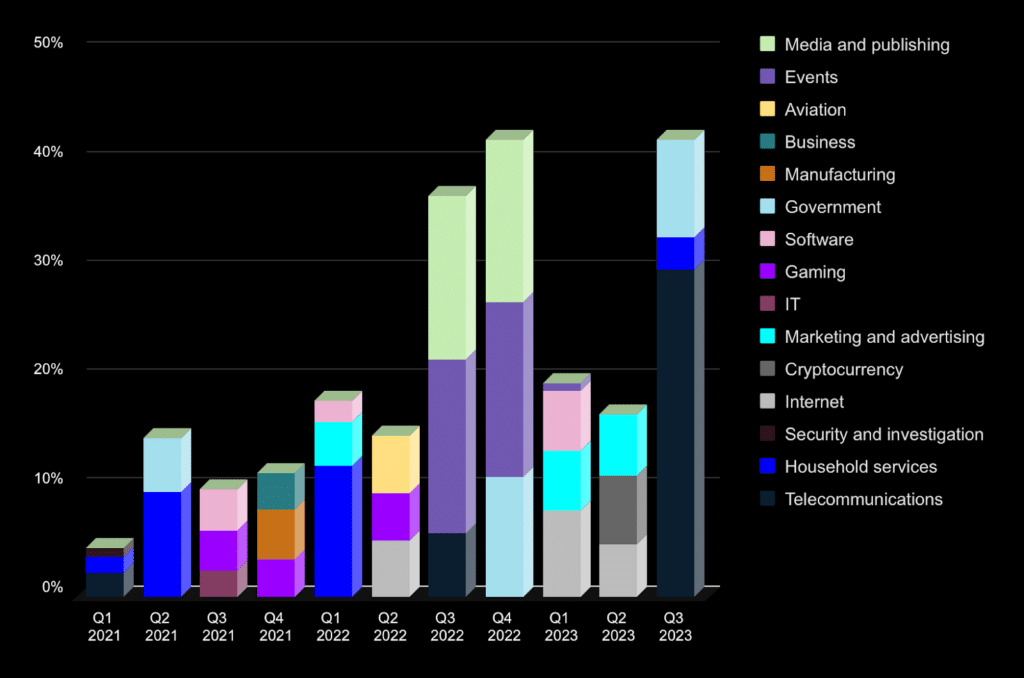

Анализируя кибератаки за последние годы, можно сделать вывод, что наиболее привлекательными для фишинговых атак были и остаются финансовые учреждения, социальные сети, SaaS и электронная почта.

Цели фишинговых атак по кварталам 2020-2023 годов

Какова динамика фишинга за последние годы?

С каждым годом количество фишинговых атак растет. Причинами этого являются:

- новые возможности ИТ, за которыми не успевают системы безопасности;

- интерес преступников не только к обычным пользователям, но и к крупным корпорациям;

- рост количества как одиночных киберпреступников, так и организованных групп.

В 2023 году количество крупных фишинговых атак возросло, поскольку данные только за полгода показывают, что известных крупных фишинговых атак было уже больше, чем за весь 2020 год, и почти как за весь 2021 год.

Количество фишинговых атак за кварталы 2020-2023 годов

Логично предположить, что фишинговые атаки в 2024 и последующих годах будут одними из наиболее распространенных видов киберпреступлений, и их количество будет расти, как и цели киберпреступников.

С 2021 года набирает популярность фишинг с целью кражи криптовалют. Зато обычные платежи уже меньше интересуют преступников. В 2023 году впервые одной из крупных целей злоумышленников стала игровая индустрия. Анализируя статистические данные, можно утверждать, что финансовые учреждения, социальные сети, SaaS и электронная почта будут и в дальнейшем целевыми для фишинга.

Итак, как эффективно противодействовать фишингу? Во-первых, системно заняться осведомленностью в области безопасности. Во-вторых, постоянно совершенствовать практические навыки выявления социальной инженерии. Обратитесь к нам для получения бесплатной консультации по защите от фишинга.

Атака вредоносным ПО

Тенденция атак вредоносного программного обеспечения пошла на спад с 2018 года. Именно тогда было зафиксировано рекордное количество атак — 10,5 миллиарда. В 2022 их количество уменьшилось вдвое (5,5 миллиарда).

Интересно, почему? Улучшенные средства защиты, переключение киберпреступников на более простые методы и более доступные ресурсы — все это вместе создало существующую ситуацию.

Но стоит ли радоваться? Конечно, нет. Киберпреступники не сдаются, а развиваются, подстраиваются под новые реалии, ищут лучшие целевые аудитории и тому подобное.

В 2023 году ежедневно обнаруживается 300 000 новых вредоносных программ. Злоумышленники атакуют в 95% через электронную почту, а также через веб-сайты и ЕХЕ-файлы.

Все мы постоянно ищем что-то в Интернете, заходим на различные сайты и даже не задумываемся, что опасность может быть именно там. Еженедельно Google обнаруживает 50 веб-сайтов, которые содержат вредоносное программное обеспечение.

Наибольшее количество зараженных компьютеров и их уровень заражения (доля инфицированных компьютеров от общего количества компьютеров в каждой из стран):

- Китай (47%);

- Турция (42%);

- Тайвань (39%).

Не только компьютеры, но и мобильные устройства тоже могут быть зараженными. Что интересно, более уязвимыми являются устройства Android. Самый высокий уровень заражения наблюдается в Иране (30%).

Больше всего от атак вредоносного ПО до сих пор страдают образовательные, правительственные, военные и медицинские организации.

Интересно, что системное программное обеспечение компании Apple, хотя и является более защищенным, чем системы Microsoft или Google, тоже страдает от вредоносного программного обеспечения, особенно, шпионского.

Использование уязвимостей

Почему уязвимости являются такими опасными, и почему о них все чаще говорят специалисты по кибербезопасности?

Наличие большого разнообразия приложений, которые устанавливаются на компьютеры, является достаточным фактором для того, чтобы злоумышленники находили в этих приложениях уязвимости, достаточные для проникновения. Именно эта слабость является возможностью для киберпреступников получать несанкционированный доступ к компьютерным системам организаций и к их активам. Это приводит к значительным потерям и возможным долгосрочным негативным последствиям компаний. Одна или две уязвимости системы безопасности могут стоить компании миллиарды долларов. Именно поэтому вопрос кибербезопасности должен быть основным для бизнеса в текущем и последующих годах.

Понятно, что киберпреступники выбирают те цели, которые им наиболее выгодны. Уязвимостей очень много. В этом можно убедиться, ознакомившись с каталогом уязвимостей CISA. Конечно, множество специалистов работает над поиском и исправлением уязвимостей, а в противовес им киберпреступники ищут все новые и новые уязвимости, чтобы их использовать в следующих атаках. И этот процесс постоянный.

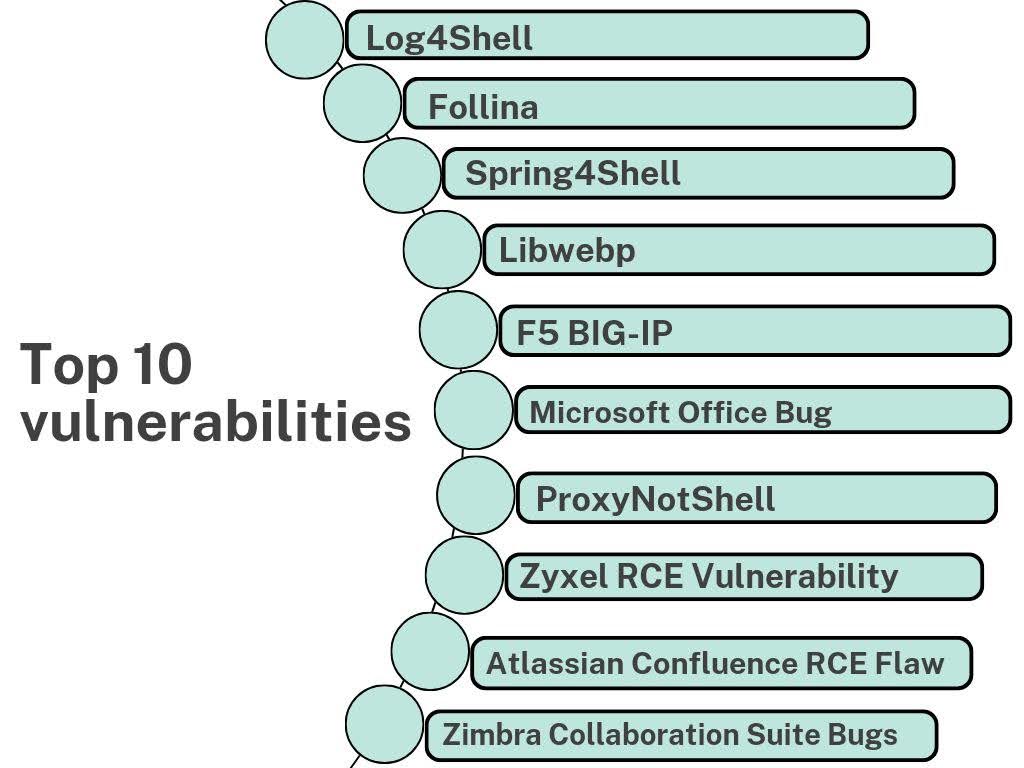

Мы собрали наиболее опасные уязвимости по состоянию на 2023 год, чья оценка CVSS составляет от 9 до 10. Они уже использовались в мощных кибератаках 2022-2023 годов.

10 наиболее опасных уязвимостей 2022 и 2023 годов

Будут ли эти уязвимости использованы в новых кибератаках? По нашему мнению, да.

Будут ли появляться новые большие уязвимости? Однозначно.

Можно ли что-то с этим сделать? Позаботиться о профессиональной оценке безопасности и мощной системе кибербезопасности вашей организации.

DDoS-атаки

Сутью DDoS-атаки (распределенного отказа в обслуживании) является нарушение нормального функционирования целевой сети или сервера из-за перегрузки его большими объемами Интернет-трафика.

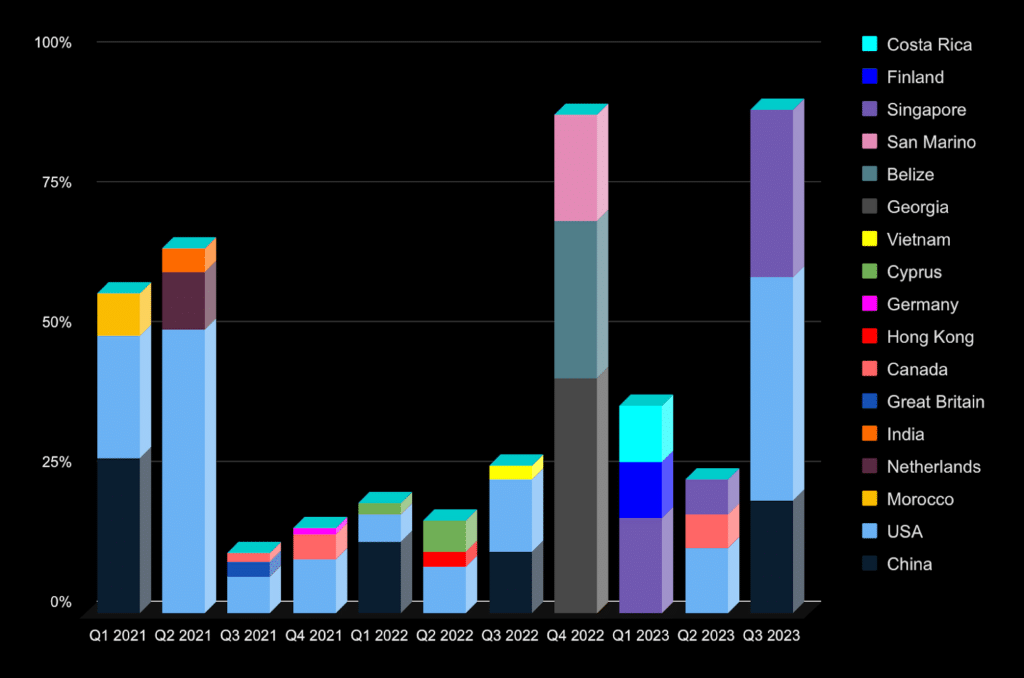

DDoS-атаки осуществляются киберпреступниками все активнее. С 2020 по 2023 год количество крупных атак выросло на 4,6 млн, а по сравнению с 2018 — на 7,5 млн, почти вдвое.

Количество DDoS-атак за 2020-2023 годы

Киберпреступники атакуют различные отрасли. Невозможно определить одну или две конкретные сферы. Поэтому ниже мы изобразили три наиболее целевые отрасли за каждый квартал с 2021 по 2023 год и их процентные показатели.

Отрасли, наиболее атакованные DDoS по кварталам 2021-2023 годов

В отличие от отраслей, можно четко увидеть наиболее атакованные страны. Ими были США и Китай, и далее наблюдается такое же разнообразие, как и с отраслями. Мы изобразили три наиболее атакованные страны за каждый квартал 2021-2023 годов.

Страны, наиболее атакованные DDoS за кварталы 2021-2023 годов

По статистике, ежегодно количество этих кибератак стабильно растет от 1,3 до 1,6 миллиона в течение последних 5 лет. Поэтому прогнозируемое количество DDoS-атак в 2024 году составит около 2 миллионов.

Как противодействовать DDoS-атакам? Наш метод, который доказал свою эффективность за последние годы, — внедрить базовую защиту, защиту на уровне приложений, протестировать все уровни защиты с помощью симуляции различных атак и скорректировать защиту по результатам этого тестирования.

Прогнозы на 2024 год

Виртуальное пространство остается местом постоянных вызовов и возможностей. Поэтому кибератаки, вымогательство и утечки данных набирают обороты, став проблемой как отдельных лиц, так и крупных организаций. Защита данных и безопасность систем должны быть приоритетными для каждого из нас.

Осведомлен — значит подготовлен. Поэтому мы собрали самую актуальную информацию об инцидентах и трендах, проанализировали угрозы и атаки последних лет, и сделали прогнозы проблем и путей их решения на 2024 год:

- Количество кибератак увеличится минимум на 15%. Атаки с целью завладения конфиденциальными данными вырастут минимум на 18%, до порядка 2000 атак. Средняя стоимость утечки данных составит не менее 4,5 млн долларов США.

- Увеличится количество атак программ-вымогателей из-за появления новых уязвимостей, а следовательно, новых возможностей. Также будут организовываться новые большие группы разработчиков приложений-вымогателей. Учитывая тенденции прошлых лет, их прогнозируемое количество — до 70-75.

- Фишинговые атаки будут нацелены на шпионаж и доступ к системам. Фишинговые атаки будут расти из-за использования уже украденных учетных данных и искусственного интеллекта, который будет совершенствовать и персонализировать атаки. Эти два фактора сделают фишинговые атаки более эффективными, менее заметными, а главное — более частыми. Основными целями в следующем году для фишинговых атак будут финансовые учреждения, а каналами — электронная почта, социальные сети и SaaS.

- DDoS-атаки и фишинговые атаки будут расти на фоне нестабильной геополитической ситуации в мире. DDoS-атаки будут останавливать работу коммуникационных, коммунальных, транспортных, финансовых и других учреждений государств. Прогнозируемое количество крупных DDoS атак в 2024 году составит около 2 миллионов.

- Киберпреступность возрастет также и из-за плановых выборов в США, Великобритании и Индии. Эта ситуация станет возможностью для различных видов киберпреступлений, целью которых будет создание нестабильной среды и срыв демократического процесса.

- Киберпреступники сделают акцент на новые цели — облачные ресурсы искусственного интеллекта и криптовалют. Популярной целью в сфере облачных кибератак станет GPU Farming.

- В приоритете будет использование искусственного интеллекта, как киберпреступниками для разработки новых атак, так и организациями для киберзащиты.

- Чтобы получить доступ к крупным целевым организациям, киберпреступники продолжат использовать не только уязвимости в системах безопасности этих организаций, но и уязвимости их мелких и крупных поставщиков. Важной потребностью организаций будет усиление средств, процессов и протоколов безопасности, особенно в части защиты цепи поставок.

- Организации будут делать акцент на развитии киберустойчивости с целью быстрого восстановления с минимизацией потери данных, ведь невозможно защититься от кибератаки на все 100%. Будет развиваться рынок киберстрахования.

- Важным аспектом работы каждой организации будет обучение работников с целью предотвращения киберпреступлений.

Каждой компании нужно заботиться об информационной безопасности. Это звучит понятно и очевидно. В то же время, с учетом нашего опыта, мы можем утверждать, что системы и данные многих организаций остаются очень уязвимыми.

Если вы сомневаетесь, готова ли ваша система информационной безопасности к вызовам 2024 года, то приглашаем к нам на реальную проверку вашей безопасности путем тестирования на проникновение. В ходе таких проверок мы почти всегда находим критические уязвимости, возможности несанкционированного доступа, утечки данных или блокировки операций. Обратитесь к нам сегодня, и мы будем рады помочь!

_______________________________

Подпишитесь на нашу страницу в x.com, чтобы не пропустить наши новые публикации.